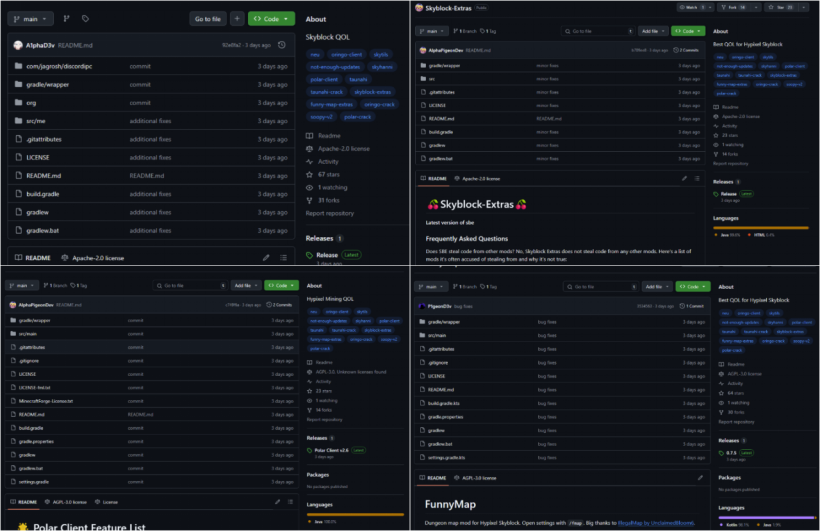

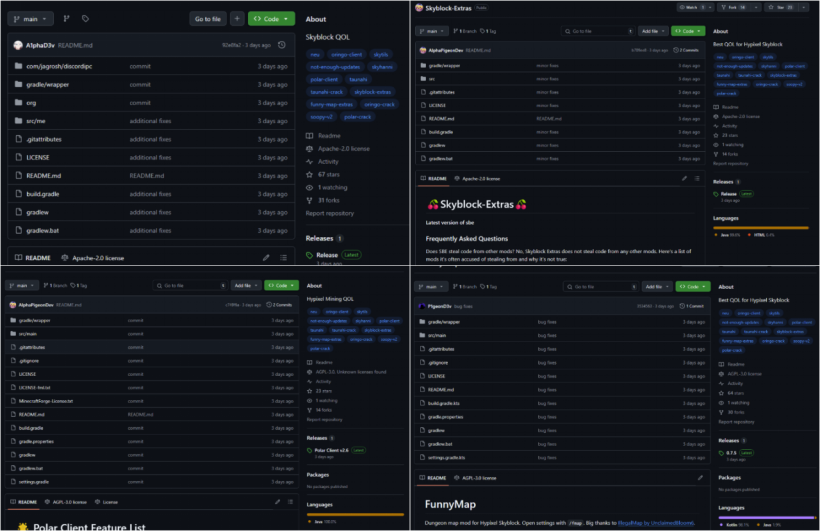

作为世界上最受欢迎的视频游戏之一,Minecraft吸引了超过3亿的玩家,拥有极其免费的游戏和丰富的模块生态系统,并且长期以来一直保持超过2亿个月活跃用户。在中国,Minecraft自2017年引入和Netease的位置以来,Minecraft很快就积累了许多忠实的用户。根据公共数据,中国NetEase版本的活跃用户在过去八年中对大多数年轻的演员保持着稳定的向上趋势,其中包括8至21岁的年龄在8至21岁之间,形成了一个庞大的创意社区。但是这个充满活力的社区也正在成为网络犯罪分子的“新战场”。最近,将重点转移到主要由青少年组成的游戏用户组中。在GitHub平台和流行的模块服装策略的帮助下,这种攻击默默地渗透到玩家团队中,应用信息和系统监控的盗窃,安全风险Cannot被忽略。 MOD社区已广泛化,具有恶意软件化装舞步检查点研究团队,该研究团队自2025年3月以来跟踪一个名为“ Stargazers Ghost Network”的攻击网络。组织提供模块项目和代码,其中包括多个GitHub帐户的代码作为恶意软件,并分发了建议政策。这些模块主要以“神奇工具”或“自动化工具”(例如Oringo和Taunahi)的名称启动,吸引了对改进改进和安装特征感兴趣的玩家。当玩家执行这些伪装的修改时,恶意软件会启动逐渐攻击链。第一阶段是主要写在Java中的初始下载器,负责环境检测,以避免检测虚拟沙盒和安全分析工具。如果确定它在真实的用户环境中,则该程序将是第二。传播给剂量的有用负载并下载浏览器的cookie,加密货币钱包,游戏帐户的凭据以及诸如Steam,Discord和Telegram之类的社交平台登录信息。最后阶段是一个高级间谍模块,具有许多功能,例如屏幕截图,系统扫描和行为记录。攻击者通过DISCORD平台泄漏了数据,进一步掩盖了检测路线。检查点基础架构分析表明,已经感染了1,500多个设备,而真正的影响可能会更大。迫切需要增强安全意识。特别是,Minecraft青少年团体以其开放和自然而闻名,而自然是由社区驱动的,模块的生态是游戏吸引力的重要组成部分。但是,因此,许多第三方具有复杂的来源和弱的审查机制,这些机制为攻击者提供了利用它的机会。中国是主要的方法,尤其是年轻球员。在许多情况下S缺少网络安全意识和弱保护配置,这使得它更有可能成为准确实施的恶意软件的目标。这一事件再次证实了这一事实已经丢失了很长时间。威胁无处不在,包括家庭和看似安全的游戏平台。模块也可以成为“恶意软件运营商”,而不仅仅是改善其经验游戏的工具,代表了资产损失和信息隐私泄漏的双重风险。控制点提供安全保护。面对越来越复杂和特定的攻击,检查站提供了完整的安全保护解决方案。它的最后一点安全终端平台结合了AI的智能引擎的威胁,以实时在多个级别上实时检测和拦截恶意下载者,信息盗窃程序和间谍模块。无论是公司员工的内部设备还是房屋用户的个人设备,CHECK点解决方案提供行为分析,威胁阻塞和怀疑。预言适当活动和其他功能的警报有效地避免了几个阶段的这些攻击链已完成。此外,控制点还包括年轻用户,父母和教育机构改善网络安全教育,建立更清晰的规格和风险警告,特别是使用授权模块和许可证,特别是在下载游戏内容的方面。在用户保护建议中,避免了此类攻击,控制点使我们想起了大多数Minecraft玩家和青少年。 - 要非常谨慎使用声称提供特征的工具,例如“破解”,“配件”和“自动化”。 - 安装并启用具有实际时间运动检测的安全保护软件。 - 定期更新其操作系统和防病毒软件以修补可能的漏洞。 - 通过访问与您的计算机相关的内容,我们建议您关闭自动帐户登录功能,该功能不需要避免被盗的凭据。结论随着游戏社区的不断发展,网络安全问题变得越来越复杂。 “ Minecraft”模块化生态系统的开放带来了无限的创意空间,但也意味着风险限制模糊。此检查点研究使我们想起了所有“有趣”模块背后的内容。它提醒我们,可能会对玩家的隐私,资产甚至设备的完整性构成严重威胁。检查站将继续关注游戏安全领域威胁的动态,并为全球用户创建更强大的数字全球保护系统。

作为世界上最受欢迎的视频游戏之一,Minecraft吸引了超过3亿的玩家,拥有极其免费的游戏和丰富的模块生态系统,并且长期以来一直保持超过2亿个月活跃用户。在中国,Minecraft自2017年引入和Netease的位置以来,Minecraft很快就积累了许多忠实的用户。根据公共数据,中国NetEase版本的活跃用户在过去八年中对大多数年轻的演员保持着稳定的向上趋势,其中包括8至21岁的年龄在8至21岁之间,形成了一个庞大的创意社区。但是这个充满活力的社区也正在成为网络犯罪分子的“新战场”。最近,将重点转移到主要由青少年组成的游戏用户组中。在GitHub平台和流行的模块服装策略的帮助下,这种攻击默默地渗透到玩家团队中,应用信息和系统监控的盗窃,安全风险Cannot被忽略。 MOD社区已广泛化,具有恶意软件化装舞步检查点研究团队,该研究团队自2025年3月以来跟踪一个名为“ Stargazers Ghost Network”的攻击网络。组织提供模块项目和代码,其中包括多个GitHub帐户的代码作为恶意软件,并分发了建议政策。这些模块主要以“神奇工具”或“自动化工具”(例如Oringo和Taunahi)的名称启动,吸引了对改进改进和安装特征感兴趣的玩家。当玩家执行这些伪装的修改时,恶意软件会启动逐渐攻击链。第一阶段是主要写在Java中的初始下载器,负责环境检测,以避免检测虚拟沙盒和安全分析工具。如果确定它在真实的用户环境中,则该程序将是第二。传播给剂量的有用负载并下载浏览器的cookie,加密货币钱包,游戏帐户的凭据以及诸如Steam,Discord和Telegram之类的社交平台登录信息。最后阶段是一个高级间谍模块,具有许多功能,例如屏幕截图,系统扫描和行为记录。攻击者通过DISCORD平台泄漏了数据,进一步掩盖了检测路线。检查点基础架构分析表明,已经感染了1,500多个设备,而真正的影响可能会更大。迫切需要增强安全意识。特别是,Minecraft青少年团体以其开放和自然而闻名,而自然是由社区驱动的,模块的生态是游戏吸引力的重要组成部分。但是,因此,许多第三方具有复杂的来源和弱的审查机制,这些机制为攻击者提供了利用它的机会。中国是主要的方法,尤其是年轻球员。在许多情况下S缺少网络安全意识和弱保护配置,这使得它更有可能成为准确实施的恶意软件的目标。这一事件再次证实了这一事实已经丢失了很长时间。威胁无处不在,包括家庭和看似安全的游戏平台。模块也可以成为“恶意软件运营商”,而不仅仅是改善其经验游戏的工具,代表了资产损失和信息隐私泄漏的双重风险。控制点提供安全保护。面对越来越复杂和特定的攻击,检查站提供了完整的安全保护解决方案。它的最后一点安全终端平台结合了AI的智能引擎的威胁,以实时在多个级别上实时检测和拦截恶意下载者,信息盗窃程序和间谍模块。无论是公司员工的内部设备还是房屋用户的个人设备,CHECK点解决方案提供行为分析,威胁阻塞和怀疑。预言适当活动和其他功能的警报有效地避免了几个阶段的这些攻击链已完成。此外,控制点还包括年轻用户,父母和教育机构改善网络安全教育,建立更清晰的规格和风险警告,特别是使用授权模块和许可证,特别是在下载游戏内容的方面。在用户保护建议中,避免了此类攻击,控制点使我们想起了大多数Minecraft玩家和青少年。 - 要非常谨慎使用声称提供特征的工具,例如“破解”,“配件”和“自动化”。 - 安装并启用具有实际时间运动检测的安全保护软件。 - 定期更新其操作系统和防病毒软件以修补可能的漏洞。 - 通过访问与您的计算机相关的内容,我们建议您关闭自动帐户登录功能,该功能不需要避免被盗的凭据。结论随着游戏社区的不断发展,网络安全问题变得越来越复杂。 “ Minecraft”模块化生态系统的开放带来了无限的创意空间,但也意味着风险限制模糊。此检查点研究使我们想起了所有“有趣”模块背后的内容。它提醒我们,可能会对玩家的隐私,资产甚至设备的完整性构成严重威胁。检查站将继续关注游戏安全领域威胁的动态,并为全球用户创建更强大的数字全球保护系统。

作为世界上最受欢迎的视频游戏之一,Minecraft吸引了超过3亿的玩家,拥有极其免费的游戏和丰富的模块生态系统,并且长期以来一直保持超过2亿个月活跃用户。在中国,Minecraft自2017年引入和Netease的位置以来,Minecraft很快就积累了许多忠实的用户。根据公共数据,中国NetEase版本的活跃用户在过去八年中对大多数年轻的演员保持着稳定的向上趋势,其中包括8至21岁的年龄在8至21岁之间,形成了一个庞大的创意社区。但是这个充满活力的社区也正在成为网络犯罪分子的“新战场”。最近,将重点转移到主要由青少年组成的游戏用户组中。在GitHub平台和流行的模块服装策略的帮助下,这种攻击默默地渗透到玩家团队中,应用信息和系统监控的盗窃,安全风险Cannot被忽略。 MOD社区已广泛化,具有恶意软件化装舞步检查点研究团队,该研究团队自2025年3月以来跟踪一个名为“ Stargazers Ghost Network”的攻击网络。组织提供模块项目和代码,其中包括多个GitHub帐户的代码作为恶意软件,并分发了建议政策。这些模块主要以“神奇工具”或“自动化工具”(例如Oringo和Taunahi)的名称启动,吸引了对改进改进和安装特征感兴趣的玩家。当玩家执行这些伪装的修改时,恶意软件会启动逐渐攻击链。第一阶段是主要写在Java中的初始下载器,负责环境检测,以避免检测虚拟沙盒和安全分析工具。如果确定它在真实的用户环境中,则该程序将是第二。传播给剂量的有用负载并下载浏览器的cookie,加密货币钱包,游戏帐户的凭据以及诸如Steam,Discord和Telegram之类的社交平台登录信息。最后阶段是一个高级间谍模块,具有许多功能,例如屏幕截图,系统扫描和行为记录。攻击者通过DISCORD平台泄漏了数据,进一步掩盖了检测路线。检查点基础架构分析表明,已经感染了1,500多个设备,而真正的影响可能会更大。迫切需要增强安全意识。特别是,Minecraft青少年团体以其开放和自然而闻名,而自然是由社区驱动的,模块的生态是游戏吸引力的重要组成部分。但是,因此,许多第三方具有复杂的来源和弱的审查机制,这些机制为攻击者提供了利用它的机会。中国是主要的方法,尤其是年轻球员。在许多情况下S缺少网络安全意识和弱保护配置,这使得它更有可能成为准确实施的恶意软件的目标。这一事件再次证实了这一事实已经丢失了很长时间。威胁无处不在,包括家庭和看似安全的游戏平台。模块也可以成为“恶意软件运营商”,而不仅仅是改善其经验游戏的工具,代表了资产损失和信息隐私泄漏的双重风险。控制点提供安全保护。面对越来越复杂和特定的攻击,检查站提供了完整的安全保护解决方案。它的最后一点安全终端平台结合了AI的智能引擎的威胁,以实时在多个级别上实时检测和拦截恶意下载者,信息盗窃程序和间谍模块。无论是公司员工的内部设备还是房屋用户的个人设备,CHECK点解决方案提供行为分析,威胁阻塞和怀疑。预言适当活动和其他功能的警报有效地避免了几个阶段的这些攻击链已完成。此外,控制点还包括年轻用户,父母和教育机构改善网络安全教育,建立更清晰的规格和风险警告,特别是使用授权模块和许可证,特别是在下载游戏内容的方面。在用户保护建议中,避免了此类攻击,控制点使我们想起了大多数Minecraft玩家和青少年。 - 要非常谨慎使用声称提供特征的工具,例如“破解”,“配件”和“自动化”。 - 安装并启用具有实际时间运动检测的安全保护软件。 - 定期更新其操作系统和防病毒软件以修补可能的漏洞。 - 通过访问与您的计算机相关的内容,我们建议您关闭自动帐户登录功能,该功能不需要避免被盗的凭据。结论随着游戏社区的不断发展,网络安全问题变得越来越复杂。 “ Minecraft”模块化生态系统的开放带来了无限的创意空间,但也意味着风险限制模糊。此检查点研究使我们想起了所有“有趣”模块背后的内容。它提醒我们,可能会对玩家的隐私,资产甚至设备的完整性构成严重威胁。检查站将继续关注游戏安全领域威胁的动态,并为全球用户创建更强大的数字全球保护系统。

作为世界上最受欢迎的视频游戏之一,Minecraft吸引了超过3亿的玩家,拥有极其免费的游戏和丰富的模块生态系统,并且长期以来一直保持超过2亿个月活跃用户。在中国,Minecraft自2017年引入和Netease的位置以来,Minecraft很快就积累了许多忠实的用户。根据公共数据,中国NetEase版本的活跃用户在过去八年中对大多数年轻的演员保持着稳定的向上趋势,其中包括8至21岁的年龄在8至21岁之间,形成了一个庞大的创意社区。但是这个充满活力的社区也正在成为网络犯罪分子的“新战场”。最近,将重点转移到主要由青少年组成的游戏用户组中。在GitHub平台和流行的模块服装策略的帮助下,这种攻击默默地渗透到玩家团队中,应用信息和系统监控的盗窃,安全风险Cannot被忽略。 MOD社区已广泛化,具有恶意软件化装舞步检查点研究团队,该研究团队自2025年3月以来跟踪一个名为“ Stargazers Ghost Network”的攻击网络。组织提供模块项目和代码,其中包括多个GitHub帐户的代码作为恶意软件,并分发了建议政策。这些模块主要以“神奇工具”或“自动化工具”(例如Oringo和Taunahi)的名称启动,吸引了对改进改进和安装特征感兴趣的玩家。当玩家执行这些伪装的修改时,恶意软件会启动逐渐攻击链。第一阶段是主要写在Java中的初始下载器,负责环境检测,以避免检测虚拟沙盒和安全分析工具。如果确定它在真实的用户环境中,则该程序将是第二。传播给剂量的有用负载并下载浏览器的cookie,加密货币钱包,游戏帐户的凭据以及诸如Steam,Discord和Telegram之类的社交平台登录信息。最后阶段是一个高级间谍模块,具有许多功能,例如屏幕截图,系统扫描和行为记录。攻击者通过DISCORD平台泄漏了数据,进一步掩盖了检测路线。检查点基础架构分析表明,已经感染了1,500多个设备,而真正的影响可能会更大。迫切需要增强安全意识。特别是,Minecraft青少年团体以其开放和自然而闻名,而自然是由社区驱动的,模块的生态是游戏吸引力的重要组成部分。但是,因此,许多第三方具有复杂的来源和弱的审查机制,这些机制为攻击者提供了利用它的机会。中国是主要的方法,尤其是年轻球员。在许多情况下S缺少网络安全意识和弱保护配置,这使得它更有可能成为准确实施的恶意软件的目标。这一事件再次证实了这一事实已经丢失了很长时间。威胁无处不在,包括家庭和看似安全的游戏平台。模块也可以成为“恶意软件运营商”,而不仅仅是改善其经验游戏的工具,代表了资产损失和信息隐私泄漏的双重风险。控制点提供安全保护。面对越来越复杂和特定的攻击,检查站提供了完整的安全保护解决方案。它的最后一点安全终端平台结合了AI的智能引擎的威胁,以实时在多个级别上实时检测和拦截恶意下载者,信息盗窃程序和间谍模块。无论是公司员工的内部设备还是房屋用户的个人设备,CHECK点解决方案提供行为分析,威胁阻塞和怀疑。预言适当活动和其他功能的警报有效地避免了几个阶段的这些攻击链已完成。此外,控制点还包括年轻用户,父母和教育机构改善网络安全教育,建立更清晰的规格和风险警告,特别是使用授权模块和许可证,特别是在下载游戏内容的方面。在用户保护建议中,避免了此类攻击,控制点使我们想起了大多数Minecraft玩家和青少年。 - 要非常谨慎使用声称提供特征的工具,例如“破解”,“配件”和“自动化”。 - 安装并启用具有实际时间运动检测的安全保护软件。 - 定期更新其操作系统和防病毒软件以修补可能的漏洞。 - 通过访问与您的计算机相关的内容,我们建议您关闭自动帐户登录功能,该功能不需要避免被盗的凭据。结论随着游戏社区的不断发展,网络安全问题变得越来越复杂。 “ Minecraft”模块化生态系统的开放带来了无限的创意空间,但也意味着风险限制模糊。此检查点研究使我们想起了所有“有趣”模块背后的内容。它提醒我们,可能会对玩家的隐私,资产甚至设备的完整性构成严重威胁。检查站将继续关注游戏安全领域威胁的动态,并为全球用户创建更强大的数字全球保护系统。